در سالهای اخیر ابزارهای متعددی برای سهولت مدیریت کاربران و بهبود امنیت کسب و کار عرضه شده است، در نتیجه لازم است پیش از انتخاب یک ابزار مناسب، تمامی قابلیتها و امکانات آن بطور صحیح شناسایی گردد.

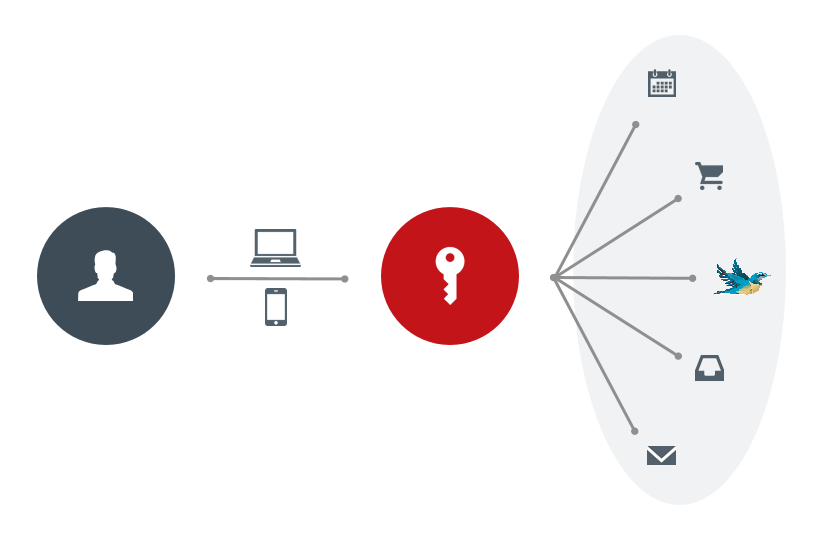

درگاه ورود یکپارچه (Single Sign On) یکی از این ابزارهای بسیار شناخته شده است و سالهاست نقش بسیار مهمی در مدیریت کاربران سازمانها ایفا کرده است.

بنابراین مدیران فنآوری سازمانها، برای اجتناب از مشکلات امنیتی و همچنین برای اطمینان از اینکه آیا استفاده درگاه ورود یکپارچه به تنهایی نیازمندیهای سازمانی آنها را پوشش میدهد، حتما باید امکانات واقعی این ابزار را به دور از هر بزرگنمایی شناسایی کنند.

اشتباه اول: سیستم ورود یکپارچه راه حل همه مشکلات حوزه IAM است

یکی از اشتباهات بسیار رایجی که میان مدیران فنآوری سازمانها وجود دارد این است که SSO یا “درگاه ورود یکپارچه” را، پاسخی به تمام نیازمندیها و مشکلات سازمان در مدیریت کاربران و دسترسی آنها میدانند.

البته درگاه ورود یکپارچه برای کاربران نهایی سازمانها ابزار بسیار محبوبی است. زیرا مشکلات مربوط به بازیابی گذرواژهها، تعدد حسابهای کاربری یک کاربر و حفظ و نگهداری تمام حسابهای کاربری مربوط به سامانههای مختلف را هم برای کاربر هم برای مدیران سامانهها بسیار کاهش میدهد.

ولیکن درگاه ورود یکپارچه تنها یکی از قابلیتهای ارائه شده در راهکار مدیریت هویت ودسترسی یا IAM است و نمیتواند بقیه قابلیتهای این راهکار را پوشش دهد. برای روشنتر شدن فرق میان این دو، میتوان اینطور مثال زد که فرض کنید یک ماشین بسیار شیک با بهترین داشبورد و فرمان ساخته شود ولی در آخر موتور یک ماشین چمن زنی روی آن سوار شود. درگاه ورود یکپارچه ممکن است به کاربر نهایی یک فرمان خیلی شیک بدهد، ولی بسیاری از نیازمندیهای حوزه مدیریت هویت و دسترسی در زیر کاپوت این ماشین قرار دارند که SSO قادر به پاسخگویی به آنها نیست.

اشتباه دوم: امکان برقرار ماندن دسترسیها پس از مسدود شدنشان در درگاه ورود یکپارچه وجود ندارد.

شرایطی را تصور کنید که سازمانی بنا بر دلایل امنیتی تصمیم میگیرد حساب یکی از کاربران را مسدود نماید. بنابراین، این مسدودسازی در درگاه ورود یکپارچه اعمال میگردد. در نگاه اول به نظر میرسد این کار برای عدم دسترسی کاربر به سامانهها کفایت میکند. ولی در عمل این کار فقط از ورود مجدد کاربر جلوگیری میکند. در حالی که ممکن است کاربر از قبل چند نشست (Session) فعال روی سامانههای سازمان داشته باشد. در صورتی که کاربر پیش از مسدود شدن خود، با استفاده از کامپیوتر منزل یا هر جای دیگر روی سیستمهای سازمان لاگین کرده باشد، دسترسی این کاربر علیرغم مسدود شدنش در درگاه ورود یکپارچه همچنان برقرار خواهد ماند.

به علاوه، این دسترسیهای فعال میتواند توسط هکرها و خرابکارانی که توانایی شناسایی این نشستهای باز را دارند مورد سواستفاده قرار گیرد.

اشتباه سوم: ابزارهای ورود یکپارچه باعث افزایش امنیت میگردند.

یکی دیگر از اشتباهات رایج بین مدیران سازمانها این است که فکر میکنند استفاده از راهکار ورود یکپارچه به طور خودکار منجر به افزایش امنیت در سازمان خواهد شد. ولی باید توجه داشت که تمامی راهکارهایی که به عنوان درگاه ورود یکپارچه عرضه شدهاند در شرایط یکسان و با تکنولوژیهای معتبر ایجاد نشدهاند.

فرق بسیاری میان یک درگاه ورود یکپارچه استاندارد که مطابق با قوانین امنیتی و استاندارهای این حوزه طراحی شده است، با ابزارهایی است که تحت عنوان درگاه ورود یکپارچه، تنها اقدام به ماسک کردن گذرواژهها و وارد کردن آنها بجای کاربر (مانند یک نرم افزار ساده مدیریت گذرواژه) مینمایند.

ابزارهای گروه دوم نه تنها هیچ کمکی به حل مشکل امنیت سامانهها نمیکنند، بلکه ممکن است به دلیل استفاده از راهکارهای غیر استاندارد امنیت موجود در سازمان را هم به خطر اندازند.

همچنین باید توجه داشت که در ابزارهای ورود یکپارچه، علاوه بر انتخاب ابزاری با فناوری صحیح، نظارت بر هویت نیز برای تامین امنیت ضروری است. این که کاربر از کجا و چه زمانی با استفاده از درگاه ورود یکپارچه وارد شده و با چه حسابهایی به سامانهها دسترسی پیدا میکند باید تحت کنترل و قابل نظارت باشد. درگاه ورود یکپارچه بدون وجود نظارتهایی از این دست میتواند منجر به کاهش امنیت سیستمها شده و احتمال رخنه به سامانهها را افزایش دهد.

اشتباه چهارم: درگاه ورود یکپارچه امنیت سازمان را به خطر میاندازد.

درست نقطه مقابل مورد قبل، برخی بر این باورند که این راهکار امنیت سازمان را تضعیف میکند. به نظر میرسد این برداشت اشتباه از تجربیات ناموفق برخی مدیران به دلیل عدم پیادهسازی صحیح و عدم اجرای کنترلهای استاندارد روی درگاه ورود یکپارچه نشات میگیرد. در نتیجه ممکن است برخی از مدیران این ابزار را تنها یک تسهیل کننده ورود کاربران بدانند که هیچ امنیتی را فراهم نمیکند.

این درحالی است که امکان اعمال محکمترین و سختگیرانهترین استانداردهای امنیتی برای احراز هویت در درگاه ورود یکپارچه استاندارد وجود دارد. به زبان سادهتر، تجمیع تمام حسابهای کاربری در یک حساب یکتا که احراز هویت آن بر اساس قوانین بسیار ایمن و بهروز صورت میگیرد برای سازمان امنیت بیشتری به همراه دارد. به علاوه این امر از نظر اقتصادی هم مقرون بهصرفه تر از زمانی است که قوانین سختگیرانه احراز هویت بطور مستقل برای تک تک سامانهها پیادهسازی شود.

اشتباه پنجم: درگاه ورود یکپارچه کاربران را از داشتن گذرواژه بینیاز میکند

این موضوع که کاربران تنها از طریق یک حساب و از یک درگاه بتوانند به سامانههای مختلف لاگین کنند، به معنی حذف گذرواژهها نیست. بلکه شاید بتوان درگاه ورود یکپارچه را درگاه کاهنده ورود نامید. زیرا با توسعه ابزارهای امنیتی و راهکارهای احرازهویت متنوع در کنار نیازمندیهای مربوط به کاهش مشکلات امنیتی موثر بر کسب و کار، امروزه درگاههای ورود یکپارچه تبدیل به “درگاه ورود کنترل شده و مدیریت شده” شدهاند.

ضمن این که در سازمانها معمولا تمامی سامانهها به این درگاه ورود یکپارچه متصل نیستند. به همین دلیل کاربر لازم است برای ورود به برخی از سامانهها از حساب کاربری مختص به همان سامانه استفاده کند.

در بحث نظارت بر رفتار کاربران نیز، نباید تنها به گزارشهای موجود در درگاه ورود یکپارچه اکتفا کرد. کارکنان واحدهای فنآوری باید این مطلب را مد نظر داشته باشند که برای نظارت بر عملکرد رفتار یک کاربر، علاوه بر لاگهای موجود در درگاه ورود یکپارچه، باید لاگهای سامانههای مستقل از این درگاه را هم مد نظر قرار دهند.

بنابراین سازمانها برای کاهش خطرات امنیتی باید در فرایندهای ایجاد حساب کاربری، مدیریتهویت، مسدودسازی حساب و مدیریت دسترسی نظارت بسیار دقیقی داشته باشند. تنها در چنین شرایطی استفاده از درگاه ورود یکپارچه برای سازمان سودآور خواهد بود.